LastPass-Benutzer auf Android und anderen Plattformen sind Ziel einer Phishing-Kampagne, die gefälschte Kundendienstanrufe mit clever gestalteten E-Mails mit dem Markenlogo des Unternehmens kombiniert, um ihre Master-Passwörter zu stehlen. Dieser mehrschichtige Angriff nutzt Social-Engineering-Taktiken, um Opfer dazu zu verleiten, die Schlüssel zu ihrem Passwort-Tresor herauszugeben, wodurch möglicherweise alle ihre Online-Konten gefährdet werden.

Das kürzlich von LastPass aufgedeckte Phishing-Programm nutzt ein berüchtigtes Phishing-Kit namens CryptoChameleon. Dieses Kit ermöglicht es Cyberkriminellen, auf einfache Weise gefälschte Anmeldeseiten zu erstellen, die legitime Dienste wie LastPass nachahmen, um auf diese Weise Anmeldeinformationen zu stehlen.

Von betrügerischen Telefonanrufen bis hin zu gefälschten E-Mails

Der Angriff erfolgt in einer Reihe kalkulierter Schritte, die darauf abzielen, bei den Opfern Panik zu erzeugen und sie zu vorschnellen Entscheidungen zu drängen. Der erste Schritt besteht aus einem Anruf, angeblich vom LastPass-Support. Der Anrufer informiert das Opfer darüber, dass von einem unbekannten Gerät aus auf sein Konto zugegriffen wurde. Um das Gefühl der Dringlichkeit zu verstärken, weist der Anrufer das Opfer an, eine bestimmte Nummer auf der Telefontastatur zu drücken. Damit soll der vermeintlich unbefugte Zugriff entweder zugelassen oder blockiert werden.

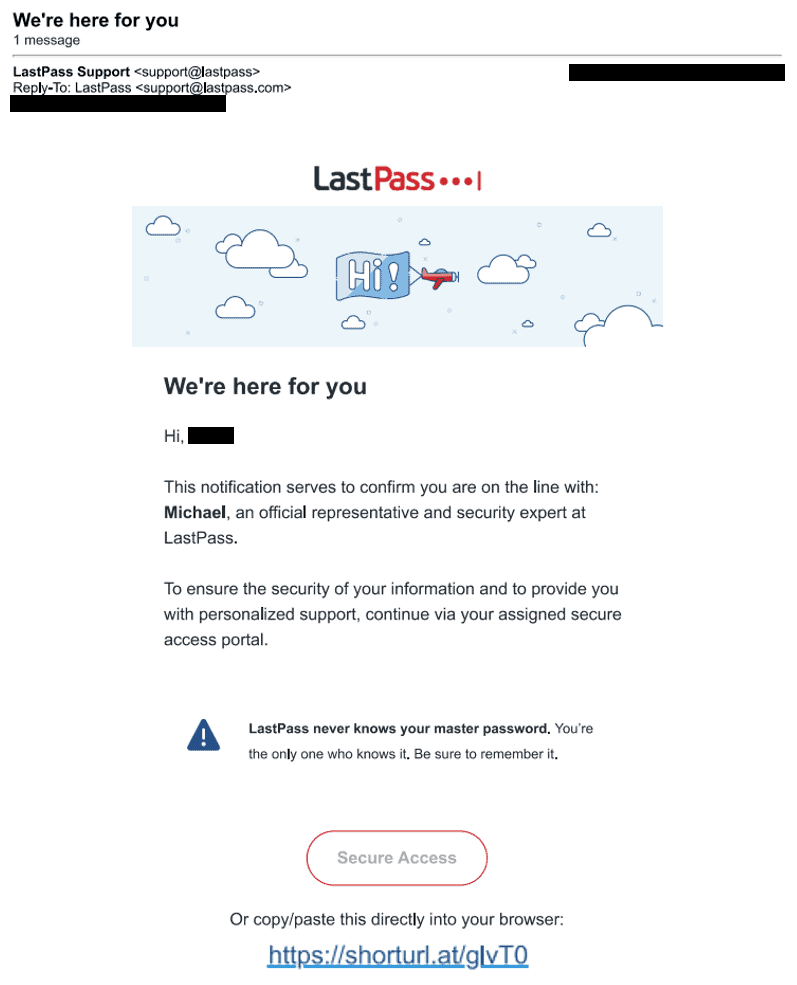

Sie können den Zugriff blockieren. Aber die Scharade geht weiter, indem der Anrufer einen Folgeanruf eines „Kundenvertreters“ verspricht, um das Problem zu lösen. Dieser zweite Anruf kommt jedoch von einer gefälschten Nummer und verschleiert die wahre Identität des Angreifers. Der Betrüger gibt sich als legitimer LastPass-Mitarbeiter aus und sendet dann eine scheinbar offizielle E-Mail mit einem Link zum „Zurücksetzen“ Ihres Kontos. Die durch die Telefonanrufe erzeugte Dringlichkeit in Verbindung mit der offiziell aussehenden E-Mail kann selbst versierte Benutzer leicht zu der Annahme verleiten, dass ihr Konto tatsächlich kompromittiert wurde. Ein Klick auf den Link in der E-Mail führt das Opfer zu einer clever gestalteten Phishing-Website – einer nahezu perfekten Nachbildung mit LastPass-Branding und Anmeldeseite. Da das Opfer sich der Täuschung nicht bewusst ist, gibt es möglicherweise sein Master-Passwort ein, um die Kontrolle über sein Konto zurückzugewinnen.

Sobald das Master-Passwort auf der gefälschten Anmeldeseite eingegeben wird, erhält der Angreifer vollen Zugriff auf den LastPass-Tresor des Opfers. Dies gibt ihnen die Möglichkeit, nicht nur alle gespeicherten Benutzernamen und Passwörter zu stehlen. Ändern Sie aber möglicherweise auch wichtige Kontoinformationen wie E-Mail-Adressen und Telefonnummern. Mit dieser Zugriffsebene können Angreifer die Online-Konten des Opfers kapern, finanziellen Schaden anrichten und sich sogar als Opfer ausgeben, um dessen soziale Kreise ins Visier zu nehmen.

LastPass ist nicht das einzige Opfer von CryptoChameleon

CryptoChameleon wurde verwendet, um eine breitere Palette von Online-Diensten über LastPass hinaus ins Visier zu nehmen. Sicherheitsforscher von Lookout haben herausgefunden, dass Phishing-Kampagnen, die das Kit verwendeten, beliebte Plattformen wie Binance und Coinbase imitierten. Nicht einmal Social-Media-Giganten wie X und Facebook bleiben davon verschont. Dies deutet auf eine umfassendere Kampagne von Cyberkriminellen hin, die darauf abzielt, Anmeldeinformationen für verschiedene Online-Dienste zu stehlen.

Als LastPass die Phishing-Kampagne entdeckte, die sich gegen seine Benutzer richtete, ergriff es schnell Maßnahmen, um den Schaden zu begrenzen. Das Unternehmen hat die betrügerische Website, die die Angreifer zum Diebstahl von Anmeldedaten nutzten, lahmgelegt. Darüber hinaus informiert LastPass seine Benutzerbasis aktiv über das Phishing-Programm und fordert sie auf, bei verdächtigen Anrufen, Textnachrichten und E-Mails, auch solchen mit dem offiziellen Branding des Unternehmens, vorsichtig zu sein.

Der Schatten vergangener Verstöße zeichnet sich ab

Die jüngste Phishing-Kampagne gegen LastPass-Benutzer kommt zu einem besonders heiklen Zeitpunkt für das Passwort-Management-Unternehmen. LastPass gab zu, im Jahr 2022 mit einem Datensicherheitsvorfall konfrontiert zu sein, bei dem Hacker Zugriff auf Teile seiner Kundendaten erlangten. Klar, LastPass behauptete, dass die Master-Passwörter sicher blieben. Dieser frühere Verstoß hat jedoch zweifellos das Vertrauen der Benutzer untergraben und die Befürchtungen hinsichtlich der Sicherheit ihrer Passwörter verstärkt.

Um sicher zu gehen, betont LastPass einen entscheidenden Punkt. Seriöse Kundendienstmitarbeiter werden Sie niemals nach Ihrem Master-Passwort fragen. Wenn Sie einen Anruf, eine Textnachricht oder eine E-Mail erhalten, die angeblich von LastPass stammen und sofortiges Handeln fordern, insbesondere wenn es um Ihr Master-Passwort geht, ist das ein Warnsignal. Klicken Sie nicht auf Links. Legen Sie außerdem sofort den Hörer auf und melden Sie die verdächtige Kommunikation direkt an LastPass unter (email protected).

Denken Sie daran, dass Ihr Master-Passwort der Grundstein für Ihre Online-Sicherheit ist. Sie müssen wachsam bleiben und eine gesunde Portion Skepsis gegenüber unerwünschter Kommunikation an den Tag legen. So können Sie das Risiko, Opfer dieser raffinierten Phishing-Versuche zu werden, deutlich reduzieren.